-

1 课程内容

-

2 随堂测验

-

3 课程资料

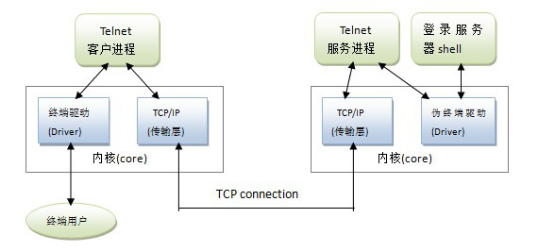

Telnet协议(远程登录 Telecommunication Network)是Internet远程登录服务的标准协议和主要方式。远程登录可以让用户在一台入网的计算机使用Telnet程序通过网络与远程的一台计算机即服务器相连,如同是那台计算机的终端一样。一旦连接成功,终端使用者可以在Telnet程序中输入命令,这些命令会在服务器上运行,就像直接在服务器的控制台上输入一样,这样就可以在本地就能控制服务器。

Telnet服务属于客户机/服务器模型的服务,它的意义在于实现了基于Telnet协议的远程登录(远程交互式计算)。

使用Telnet协议进行远程登录时需要满足一些条件:

1、本地计算机上必须装有包含Telnet协议的客户程序;

2、必须知道远程主机的IP地址或域名;

3、必须知道登录标识与口令即登录账户与密码。

满足上述三个条件后,即可用Telnet远程登录服务:

1、本地与远程主机建立连接。该过程实际上是建立一个TCP连接,此时就需要用到远程主机的IP地址或域名;

2、在本地终端上输入用户名和口令,之后便可以输入一些命令与字符,用户名和口令及输入的任何命令或字符都将以NVT格式传送到远程主机上。该过程实际上是从本地主机向远程主机发送一个IP数据包;

3、将远程主机输出的NVT格式的数据转换为本地所接受的格式送回本地终端,包括输入命令回显和命令执行结果;

4、执行完所有任务之后,本地终端对远程主机进行撤销连接。该过程就是撤销一个TCP连接。

在执行Telnet服务时有个重要的部分,即NVT(网络虚拟终端 Network Virtual Terminal)。它是一种虚拟终端设备,被客户和服务器采用,用来建立数据表示和解释的一致性。Telnet使用一种堆成的数据表示,当每个客户机发送数据时,把它的本地终端的字符表示影射到NVT的字符表示上,当接收数据时,又把NVT的表示影射到本地字符集合上。

Telnet有许多应用,例如远程桌面;客户机作为远程主机的仿真终端,使用远程高性能的计算机资源;客户机通过Telnet访问BBS、Archie服务器,查找软件等。但是Telnet的应用不仅方便了我们进行远程登录,也给hacker们提供了又一种入侵手段和后门。

现在对于Telnet的使用也在减少,主要有三方面原因:

1、个人计算机的性能越来越强,只是在别人计算机中运行程序的要求逐渐减弱;

2、Telnet服务器安全性欠佳,允许他人访问其操作系统和文件,是很大的漏洞;

3、Telnet使用起来不是很容易,特别是对初学者来说。

![]()

参考文献:

1.李华生, 李亚鹃, 王皞. 浅析Telnet协议及其运用[J]. 江西电力, 2011, 35(2):53-57.

2.刘宇杰. 无线网络TCP协议改进研究[D]. 北京邮电大学, 2015.