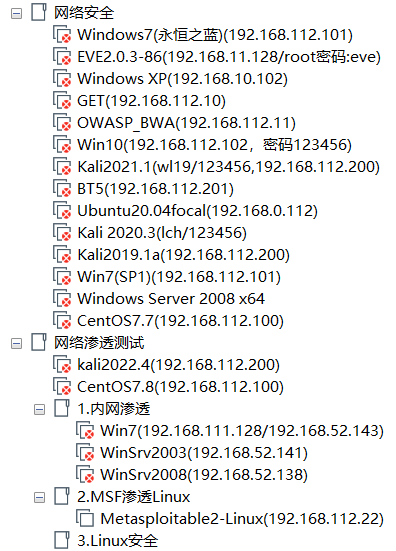

(1)2024.09.05 第1周四3-4节 第1次课 网络2301-02班 实1-314

钉钉群:网络安全运行与维护(网络2301-02)

教2-202:

《网络安全运行与维护》(网络2301-02班)VMware或VBox虚拟机

虚拟机:

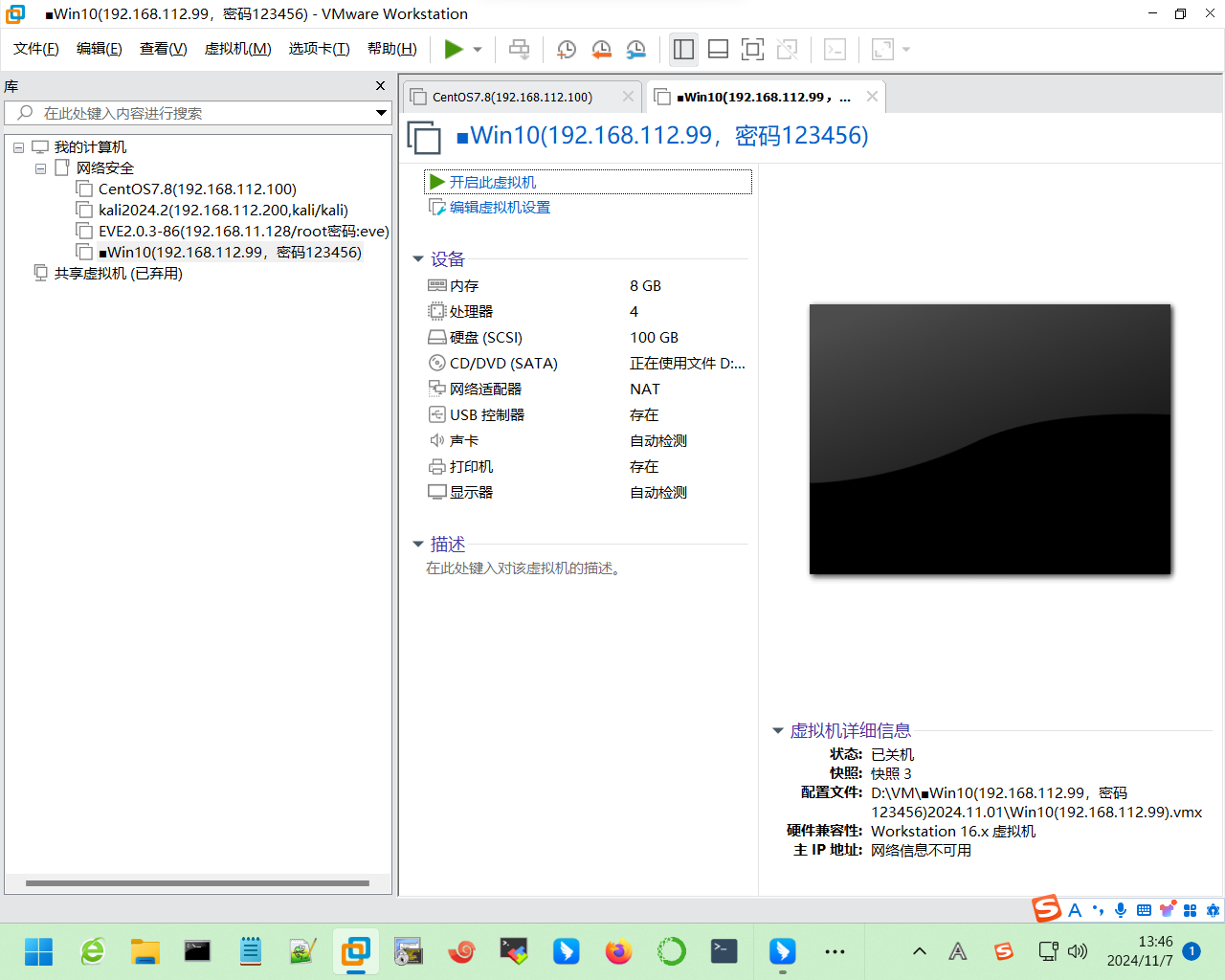

1.■Win10(192.168.112.99,密码123456)(NAT)

虚拟机:●Win10(192.168.112.99,密码123456)2024-09-22

链接:https://pan.baidu.com/s/1udsAxww5mQqstejS2OKWlg?pwd=lch1

虚拟机:■Win10(192.168.112.99,密码123456)2024-10-03

链接:https://pan.baidu.com/s/1XmC-FCXLvlCn2Ixl3KZ05Q?pwd=lch1

虚拟机:■Win10(192.168.112.99,密码123456)2024.11.01 109GB

链接:https://pan.baidu.com/s/1S0iQrKznL6dIACR5oZYb1A?pwd=lch1

已安装好装机常用软件:

安全:360安全卫士,360杀毒

文本工具:npp8.1.9,Typora0.9.68,XMind2020

浏览器:Chrome86.0.4240.183,Firefox130.0

即时通讯:QQ,微信

工具软件:腾讯视频(破解版无广告),百度网盘

办公软件:Office2016,搜狗输入法,Adobe Acrobat Pro

虚拟机及远程登录:VMware Workstation Pro15.5.1,Xshell5,MobaXterm中文版24.2

C语言:Dev-C++5.11

快照1:Python,Firefox,Win10激活

已安装配置好:

(1)Python环境:

①Anaconda3-2024.06-1(自带Python3.12.4)

②PyCharm2024.1.2专业版,已激活并汉化

③Sublime Text Version 3.2.2,Build 3211,已激活并汉化

Conda虚拟环境:base,python38_2024,django314

(2)Firefox及插件:

Firefox131.0.2 (64 位)

Firefox插件:HackBar V2 2.5.3(作者:chewbaka)、Wapplyzer6.10.74、Proxy SwitchyOmega2.5.10、EditThisCookie2等

(3)激活Windows10

Win10永久激活(云盟CMWTAT_Digital_Release_2_7_1_0)

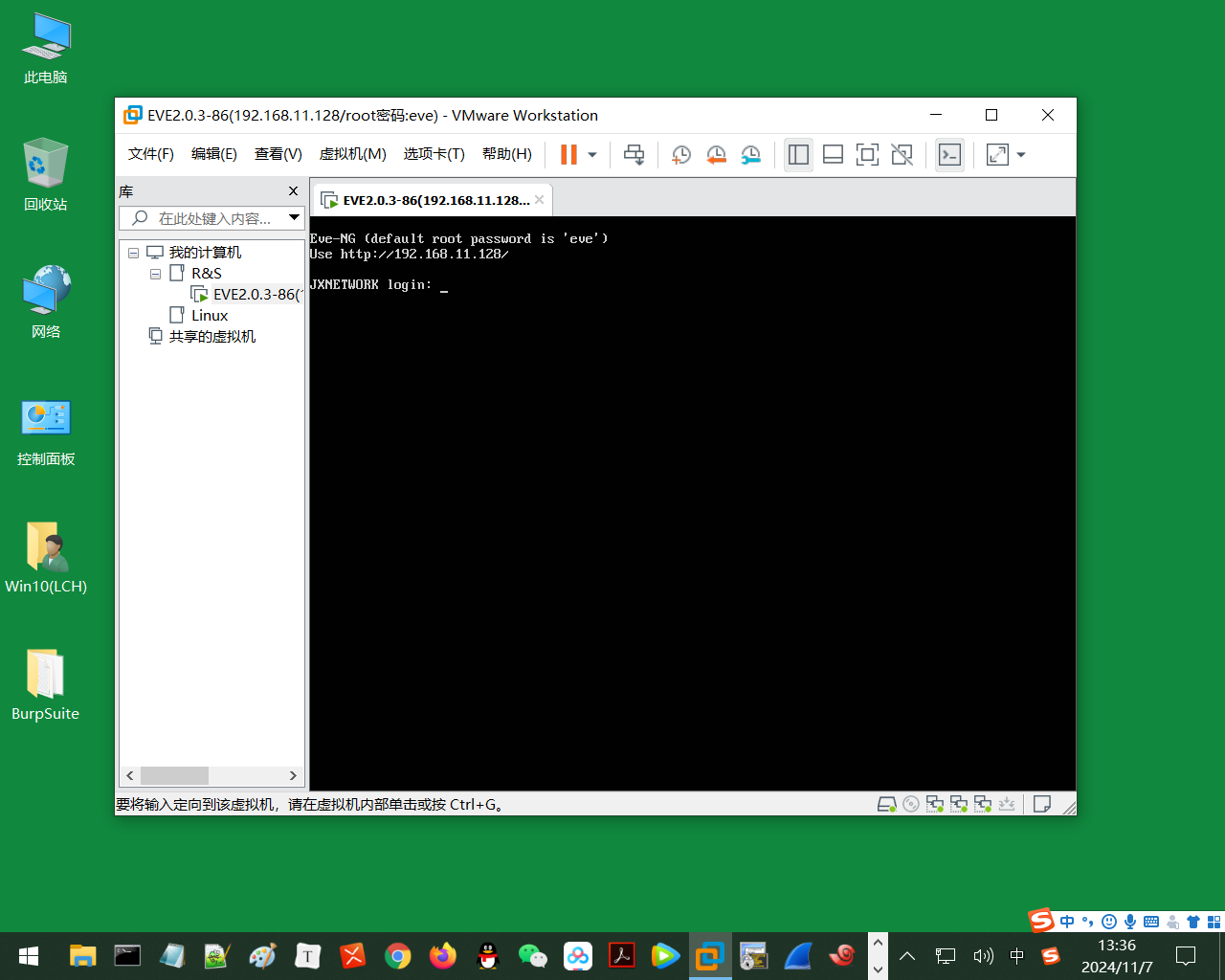

快照2:EVE,Burp Suite,VScode,Django

已安装配置好:

(1)EVE环境:

①虚拟机:EVE2.0.3-86(192.168.11.128/root密码:eve)

②SecureCRT7,中文版已激活

③Wireshark3.2.7中文版

(2)BurpSuite

①Java jdk11.0.9

②BurpSuite Professional 2022.3.7

(3)VScode1.95.1,扩展:中文,Python,Django

(4)Django3.1.4(Python3.8.19),Tensorflow2.12.0(Python3.8.19)和2.16.1(Python3.12.4),Pillow10.4.0(Python3.8.19)等

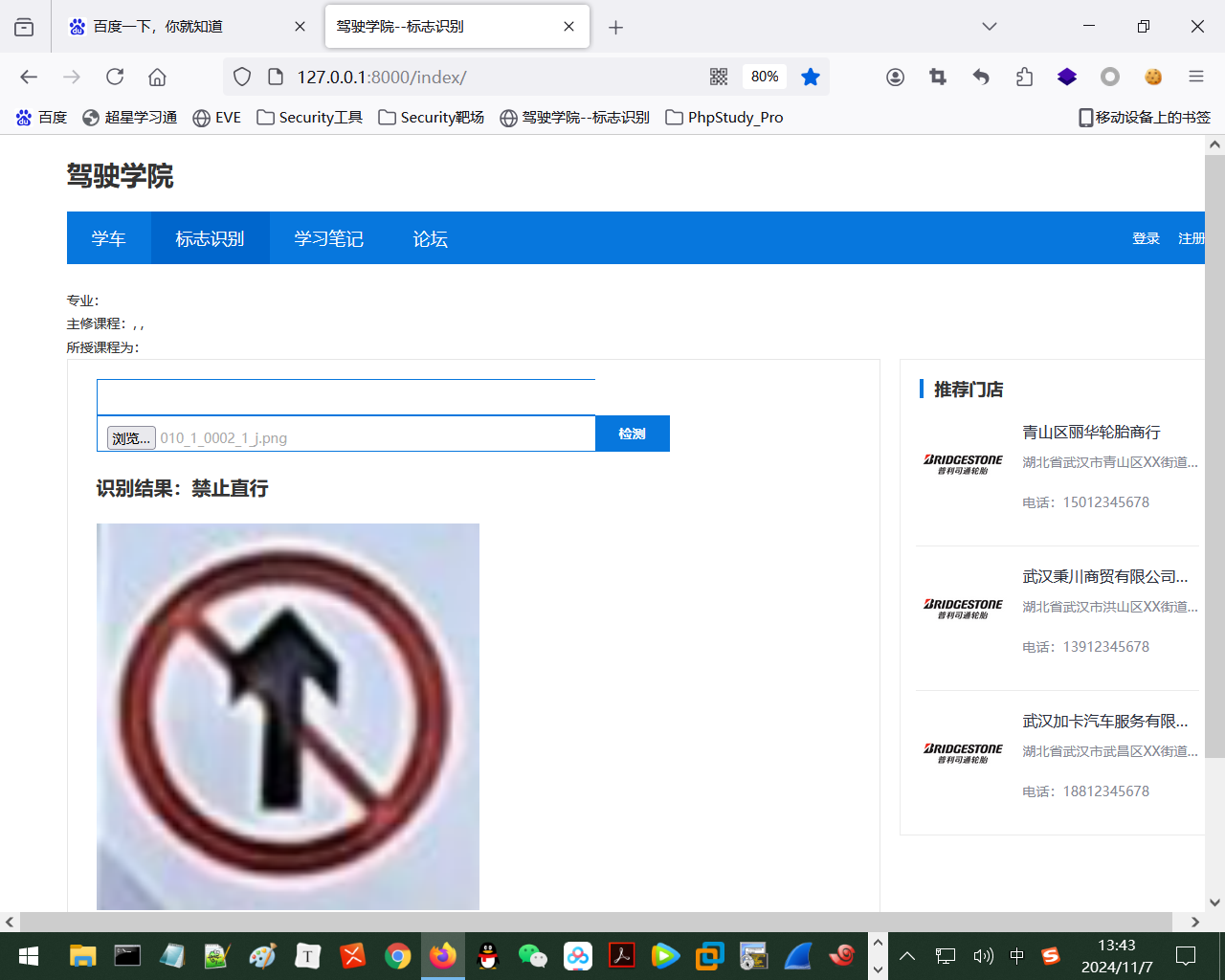

快照3:

PHPStudy_Pro V8,sqli-labs,cake,DVWA,login,loginPHP

已安装配置好:

(1)PHPStudy_Pro V8环境——小皮面板8.1.1.3,WAMP, Apache2.4.39, MySQL5.7.26, php5.4.45nts, phpMyAdmin4.8.5

(2)部署靶场:

①sqli-labs

②cake

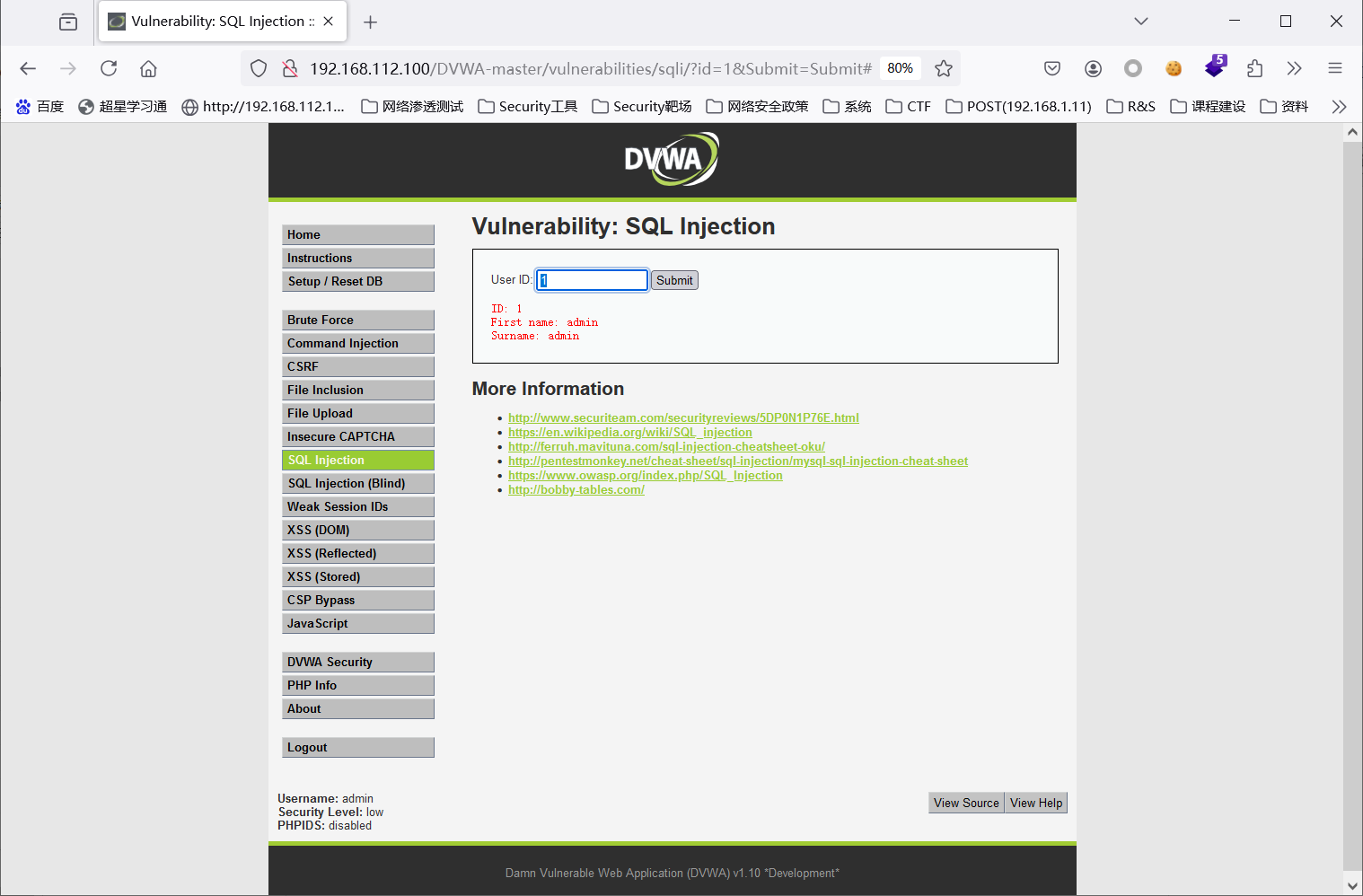

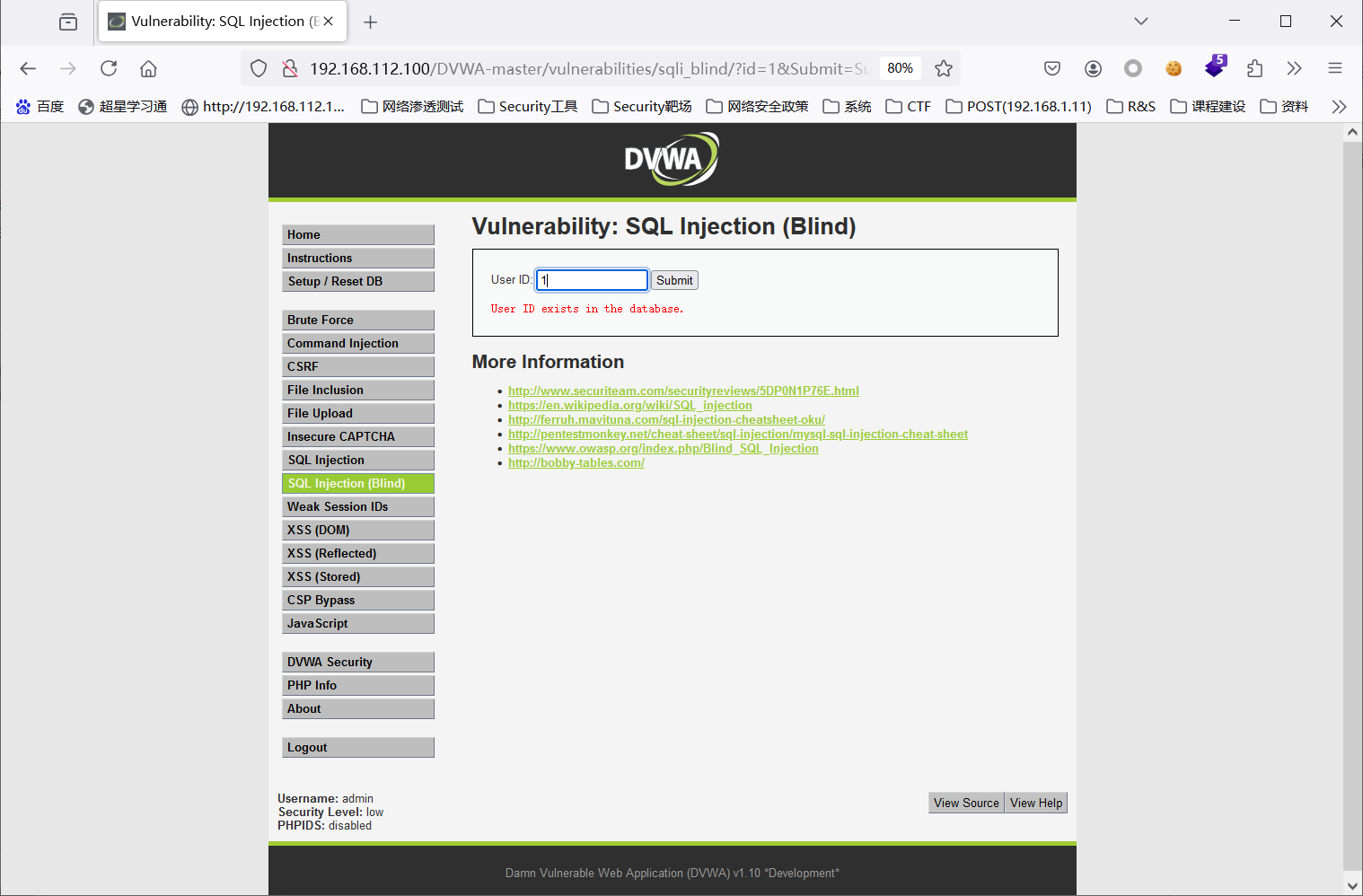

③DVWA

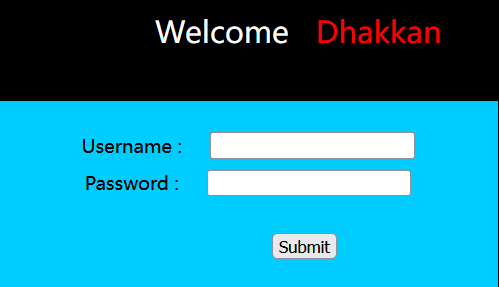

④login

⑤loginPHP

回收站:清空

最近使用的文件:从“快速访问”中删除

PHPStudy_Pro:更改PHP版本为5.4(php5.4.45nts)

C:\phpstudy_pro\WWW\index.php phpinfo()

Firefox收藏夹:phpinfo()

教2-202多媒体机,打开D:\VM\■Win10(192.168.112.99,密码123456)2024.11.01 文件夹的虚拟机。

Win10专业版(1909, 10.0.18383.418),激活

①Firefox132.0及插件(HackBar V2 2.5.3、Proxy SwitchyOmega2.5.10、EditThisCookie2、Wapplyzer6.10.74)

②Python(Anaconda3, PyCharm, Sublime, VScode)

③BurpSuite2022.3.7(Java11),1.7.37(Java8), 字典num4.txt

④SecureCRT7中文版, Wireshark3.2.7, EVE2.0.3-86

⑤靶场:

PHPStudy_Pro(V8, 8.1.1.3), NaviCat for MySQL10.0.11企业版

WAMP(Apache2.4.39, MySQL5.7.26, php5.4.45nts)环境的靶场:

| 序号 | 靶场 | 网址 | 表单 | 数据库 | 表 |

|---|---|---|---|---|---|

| 1 | sqli-labs | 127.0.0.1/sqli-labs/Less-1 | GET/POST | security challenges | emails,referers,uagents,users 8G...FA |

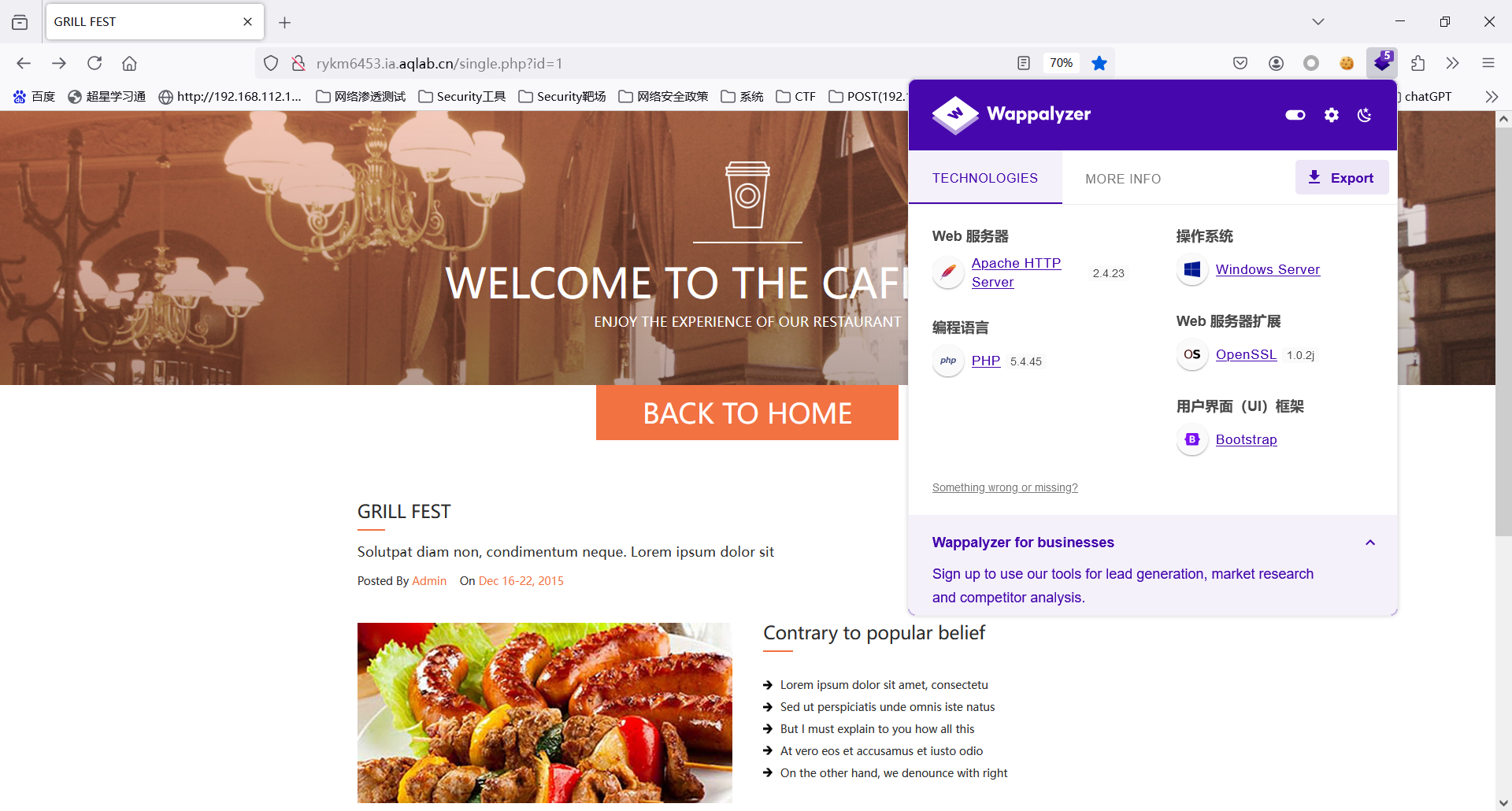

| 2 | cake | 127.0.0.1/cake/single.php?id=1 | GET | cake | cakes,user |

| 3 | DVWA | 127.0.0.1/DVWA/ | GET/POST 有cookie | dvwa | users,guestbook |

| 4 | login | 127.0.0.1/login/login.php | GET | 无DB | |

| 5 | loginPHP | 127.0.0.1/loginPHP/login.php | GET | mydb | users(id,username,password) |

方法:

①联合查询SQL注入:显式注入,Win/Kali:Firefox及插件HackBar

②Python:Win/Kali:Sublime

③sqlmap:Win/CentOS/Kali

④BurpSuite:Win/Kali

部分截图:

VScode1.95.1,扩展:中文,Python,Django:

EVE2.0.3-86

2.Kali2024.2(192.168.112.200)(NAT) 172.16.26.200(桥接)

(2)Kali2022.4(192.168.112.200)(NAT) 172.16.26.200(桥接)

3.EVE2.0.3-86(192.168.11.128/root密码:eve)(仅主机VMnet1)172.16.26.128(桥接)

虚拟机:EVE2.0.3-86(192.168.11.128/root密码:eve) 2024-10-23

链接:https://pan.baidu.com/s/1G3sp8sxkd_nSBVayQQ8Vow?pwd=lch1

文件夹:EVE-NG(EVE2.0.3-86.ova)

链接:https://pan.baidu.com/s/1yjEEa58jj5uHKKUBhRwvrw?pwd=413g

4.Ubuntu24.04(192.168.112.112) 172.16.26.112(桥接)

链接:https://mirrors.tuna.tsinghua.edu.cn/

靶场:

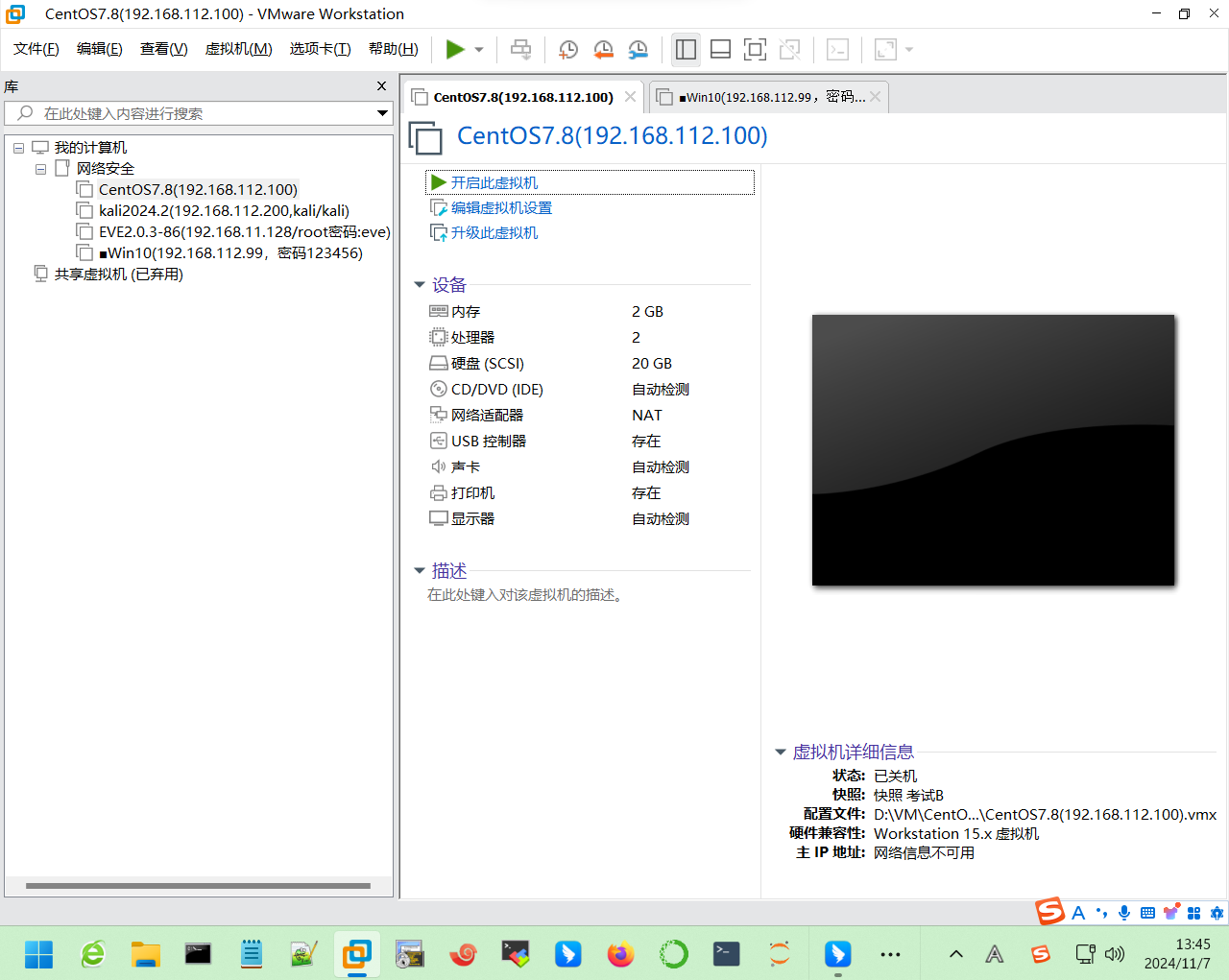

1.◀CentOS7.8(192.168.112.100)(NAT) 172.16.26.100(桥接)

虚拟机:CentOS7.8(192.168.112.100) 2024-09-06

链接:https://pan.baidu.com/s/1dEOeqTMPe1-3Pok0gsFRow?pwd=lch1

虚拟机:CentOS7.8(192.168.112.100)

2.GET(192.168.112.10)(NAT) 172.16.26.10(桥接)

3.OWASP_BWA(192.168.112.11)(NAT) 172.16.26.11(桥接)

虚拟机:OWASP_Broken_Web_Apps_VM_1.2 2024-09-22

链接:https://pan.baidu.com/s/17Sg3QkmS4vHqNOvPUEX3-Q?pwd=lch1

4.Metasploitable2-Linux(192.168.112.22)(NAT) 172.16.26.22(桥接)

5.WinXP(192.168.112.102)(NAT) 172.16.26.102(桥接)6.Windows7(永恒之蓝)(192.168.112.101)(NAT) 172.16.26.101(桥接)

内网渗透(CS4.1):

7.Win7(192.168.111.128/192.168.52.143)(仅主机VMnet3/VMnet4)

8.WinSrv2008(192.168.52.138)(仅主机VMnet4)

9.WinSrv2003(192.168.52.141)(仅主机VMnet4)

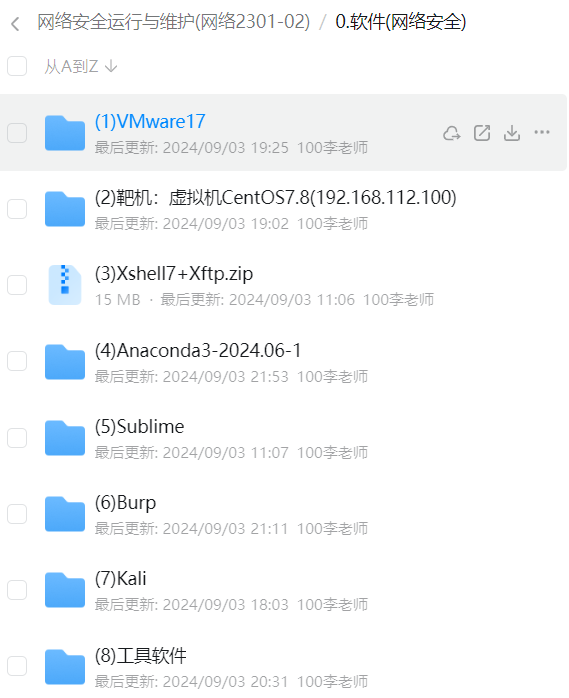

1.虚拟机:CentOS7.8(192.168.112.100)

VMware17, CentOS7.8(192.168.112.100), Xshell7+Xftp

VMware_17.0.0-20800274_Setup.exe

VMware17永久激活密钥:

MC60H-DWHD5-H80U9-6V85M-8280D

虚拟机:CentOS7.8(192.168.112.100)

https://pan.baidu.com/s/1dEOeqTMPe1-3Pok0gsFRow?pwd=lch1

远程登录:

或:Moba24.2中文版

或:Moba22专业版

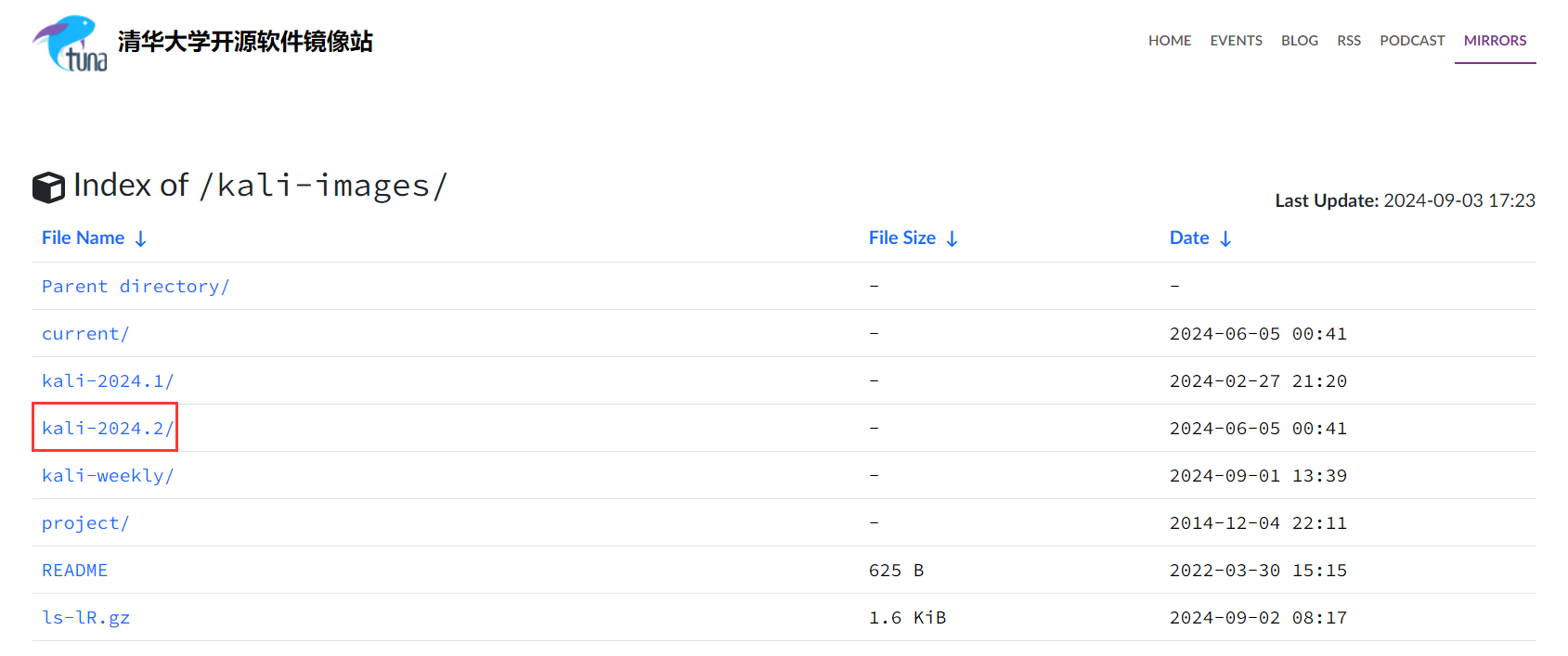

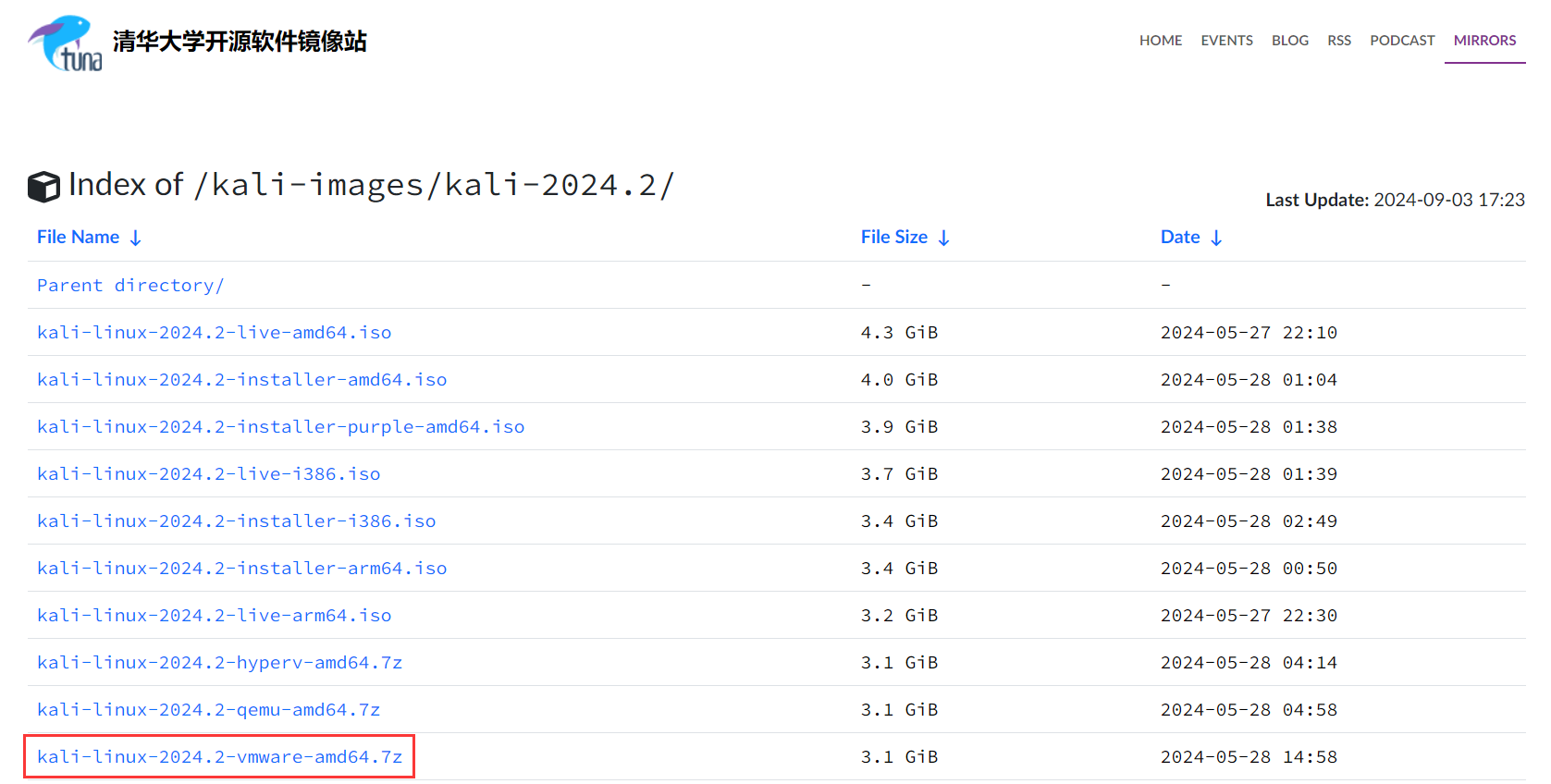

2.Kali下载

https://mirrors.tuna.tsinghua.edu.cn/kali-images/kali-2024.2/

3.Burp Suite

●Burp_Suite_Pro_v1.7.37_Loader_Keygen.zip

●burp_suite_pro_v2022.3.7.zip

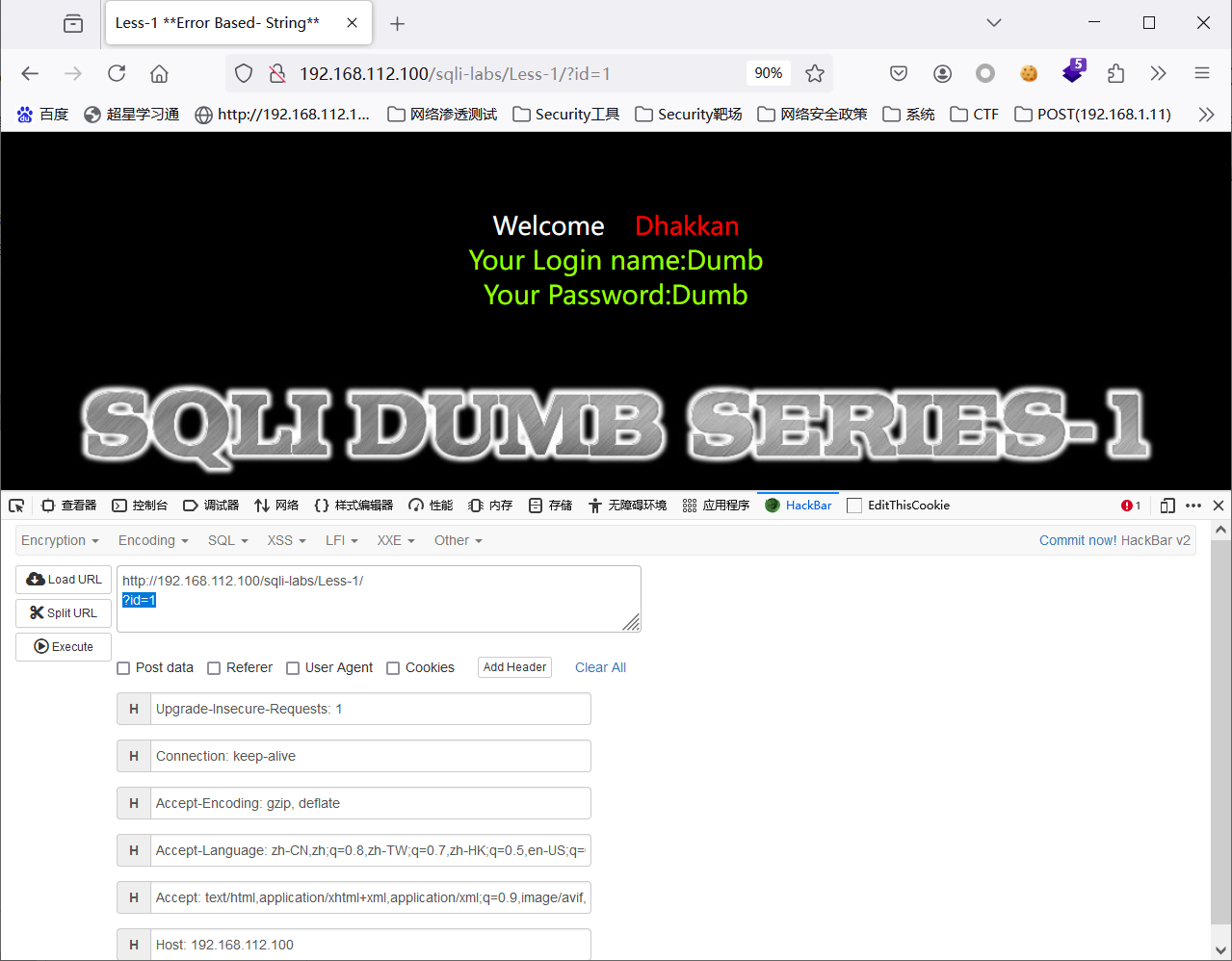

4.【实战1】sqli-labs的爆库

http://192.168.112.100/sqli-labs/Less-1

http://192.168.112.100/sqli-labs/Less-1/?id=1

GET,字符型

输入?id=1有回显“Dumb”

(1)联合查询SQL注入

(2)Python编程

(3)sqlmap

(4)Burp

思考:

(1)sqli-labs其它Less:http://192.168.112.100/sqli-labs/Less-11

(2)DVWA的SQL注入、SQL盲注:

http://192.168.112.100/DVWA-master/vulnerabilities/sqli/?id=1&Submit=Submit#

http://192.168.112.100/DVWA-master/vulnerabilities/sqli_blind/?id=1&Submit=Submit#

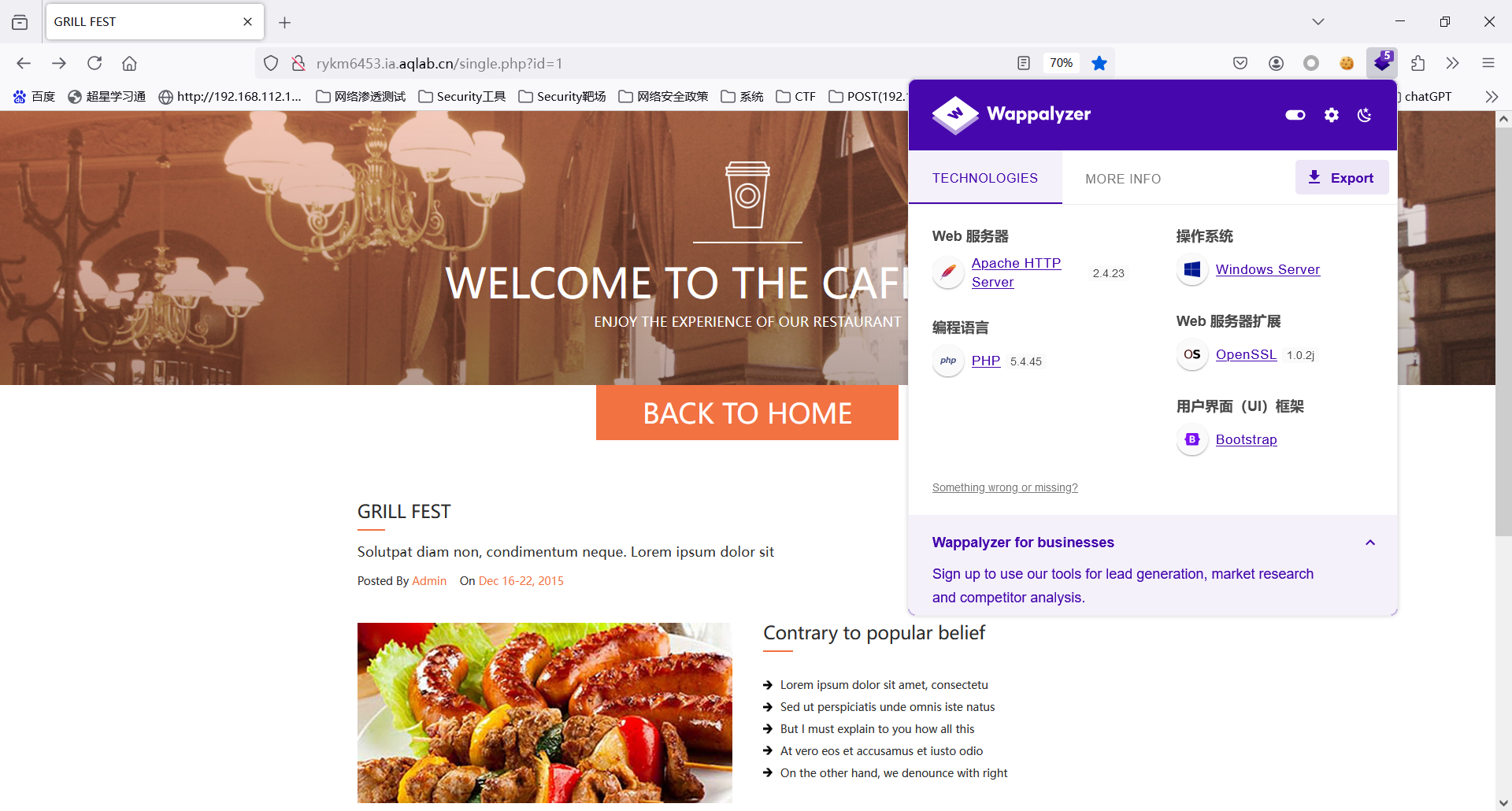

(3)cake:http://rykm6453.ia.aqlab.cn/single.php?id=1

(4)pikachu

拖库(非脱裤!呵呵)

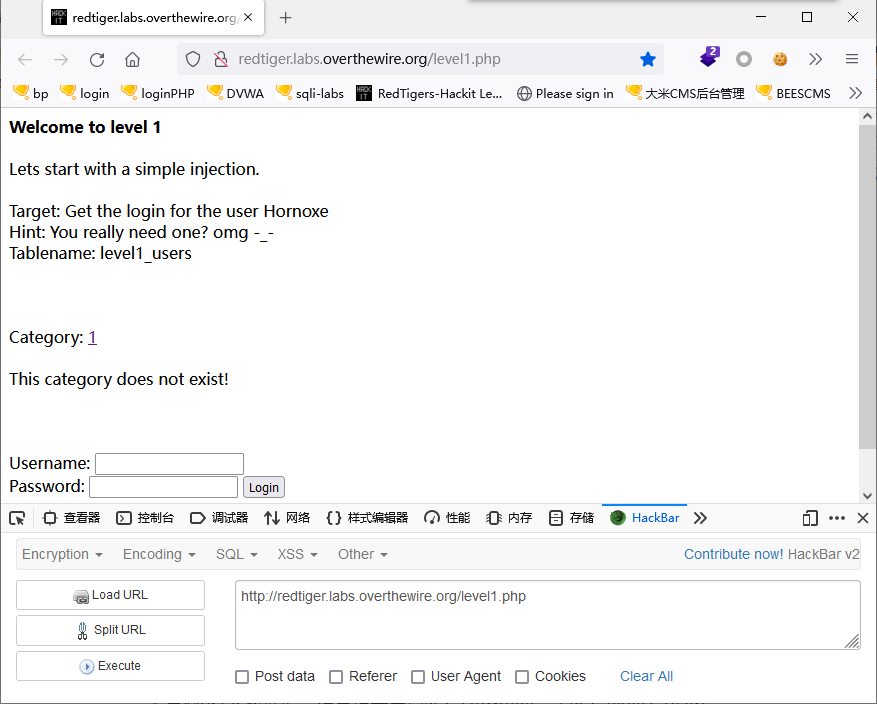

(5)redtiger

http://redtiger.labs.overthewire.org/level1.php

作业:

第1次课

项目1 http://rykm6453.ia.aqlab.cn/single.php?id=1

(1)下载安装Firefox129.0.2->130.0

(2)安装插件Wappalyzer6.10.73

(3)输入网址:http://rykm6453.ia.aqlab.cn/single.php?id=1

(4)SQL注入(见1.1.3 作业1 cake)

MySQL基本命令

show databases; //显示库名

use mydb; //改变当前数据库

show tables; //显示表名

select * from users; //显示表users的记录 查

desc users; //显示表结构

create table ... //增

drop table ... //删

alter table users ... //改

create databse ... //增

drop database ... //删

数据在表中,表在库中,库在文件中,文件在磁盘中

连接数据库

操纵数据库:增删改查

豆包,文心一言,Kimi ....

花儿

花儿哪儿去了?送给姑娘了

姑娘哪儿去了?嫁给小伙子了

小伙子哪儿去了?当兵了

战士哪儿去了?牺牲了

牺牲的战士哪儿去了?埋进坟墓了

坟墓哪儿去了?长满鲜花了

花儿

导入(第1次课)

网络2101-02班——

(1)2022.09.07第1节课手机学习通“同步课堂”回放:

http://apps.wh.chaoxing.com/screen/vclass/view/045afba7e3dd466a26bd6e5ec8a0c33f

2022.09.07第2节课电脑学习通“直播”回放:

网络2103班——

(1)2022.09.07第3节课手机学习通“同步课堂”回放:http://apps.wh.chaoxing.com/screen/vclass/view/6366db34ee3bf8c3fee13097ac943e05

2022.09.07第4节课电脑学习通“直播”回放:

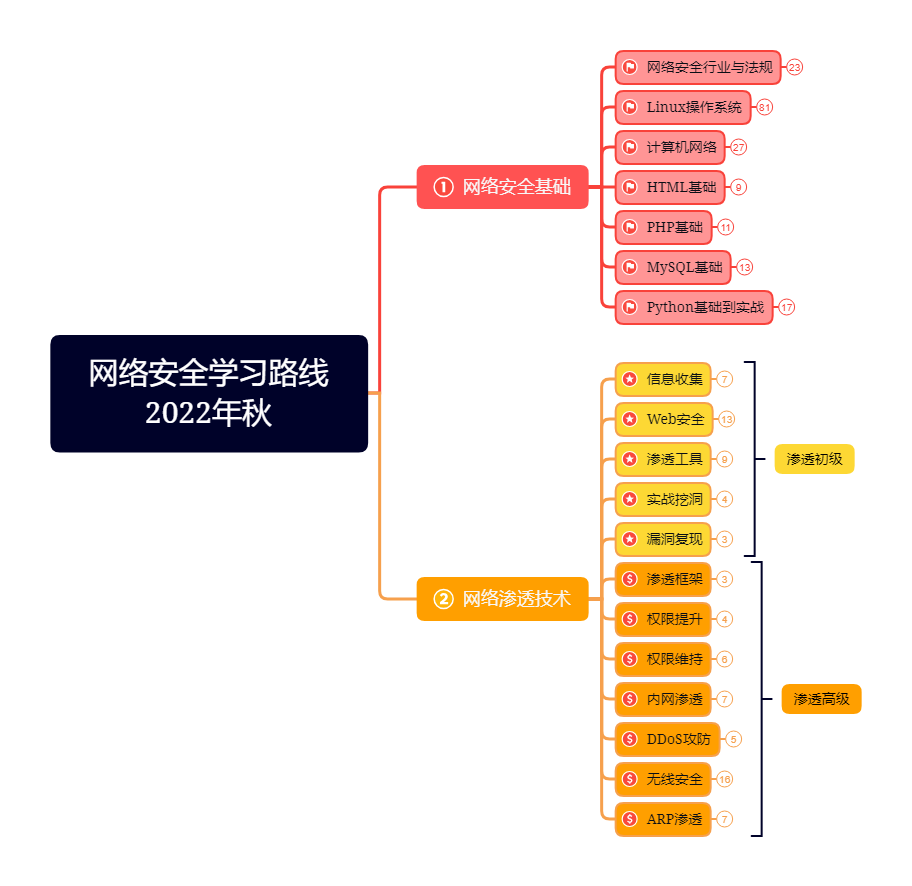

第1章 初识网络安全渗透

〓前导、后续课程:

1.计算机网络技术,TCP/IP模型,网络协议分析,HTTP,网络命令,IP地址(子网划分,VLSM,CIDR,NAT)

2.R&S,防火墙,无线

3.操作系统:

Linux:RedHat/CentOS,Ubuntu,Kali

Windows:WinXP/Win7/Win10/Win11,Windows Server 2003/2008

4.Web前端技术:HTML+CSS+JavaScript,jQuery,CMS

5.DB(数据库):MySQL,SQL Server

6.PHP,Apache/Nginx/IIS/Tomcat,CMS

7.Java,Java Web

8.Python

9.密码学

……

以前信息安全包括网络安全,现在提出网络空间安全,简称网络安全,所以现在网络安全包括信息安全。

●2024年国家网络安全宣传周 2024.09.09-2024.09.16

网络安全为人民 网络安全靠人民

人才需求正旺 全国已有626所高校开设网络安全专业

https://edu.cctv.com/2024/09/12/ARTIwRRCK18ZgbridPmXHgru240912.shtml

“网络安全为人民 网络安全靠人民”十部门联合举办国家网络安全宣传周活动

https://news.cctv.com/2024/09/08/ARTIebi7lePGZUAdoIiZxdqo240908.shtml

今年国家网络安全宣传周有何亮点?94秒带你快速了解!

https://news.cctv.com/2024/09/08/ARTIWlVGChpmdLZJUatV9ZUp240908.shtml

2024年国家网络安全宣传周9月8日在广州拉开帷幕。今年网安周继续以“网络安全为人民,网络安全靠人民”为主题,由中央宣传部、中央网信办等十部门联合举办。

2024年国家网络安全宣传周涵盖了开幕式、网络安全技术高峰论坛主论坛暨粤港澳大湾区网络安全大会、网络安全博览会。另外,还将围绕网络安全协同治理、个人信息保护、智能网联汽车安全、青少年网络保护等主题举办分论坛,并集中发布《人工智能安全治理框架》等一系列网络安全领域重要成果。

●2022年国家网络安全宣传周

〓央视新闻:

1.2022年国家网络安全宣传周 到2027年我国网络安全人员缺口达327万

2.西北工业大学遭美国NSA网络攻击事件调查报告发布 使用41种网络攻击武器 窃取数据

3.西北工业大学遭网络攻击事件调查报告发布:网络攻击源头系美国国家安全局

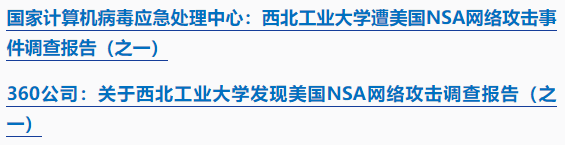

4.网络威胁 实时地图

https://cybermap.kaspersky.com/cn

方滨兴提出了建设国家网络与信息安全基础设施的理念,是中国网络审查体系防火长城(长城防火墙,Great Firewall,简称GFW)关键部分的首要设计师,被誉为“中国网络防火墙之父”。2006年至今任国家计算机网络与信息安全管理中心名誉主任,2007年12月至2013年8月任北京邮电大学校长。

“国有国防,网也要有网防”,领海有海防,领域有边防,领空有空防,网络就得有网防。

“没有网络安全就没有国家安全”。

《网络安全法》、《等级保护2.0》

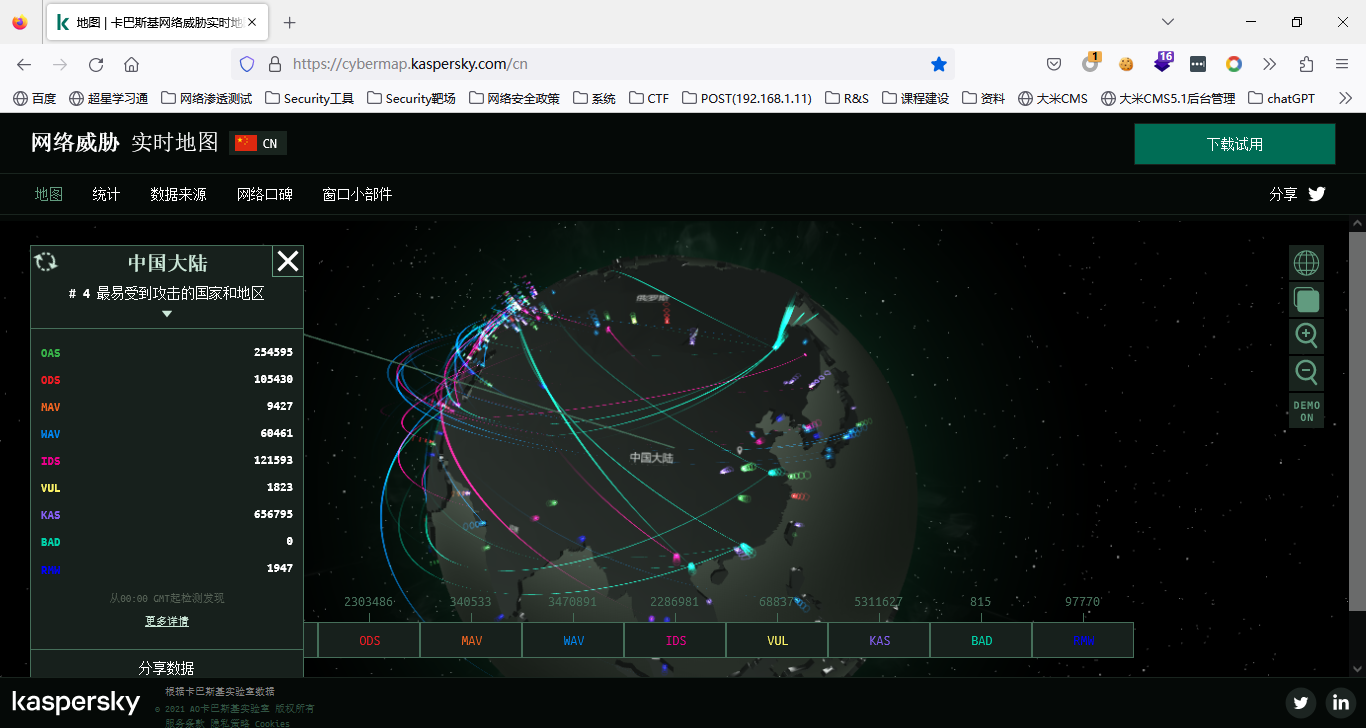

中华人民共和国网络安全法(2016年11月7日第十二届全国人民代表大会常务委员会第二十四次会议通过)(自2017年6月1日起施行)

https://www.cac.gov.cn/2016-11/07/c_1119867116.htm

第十二条 第二款

任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得危害网络安全,不得利用网络从事危害国家安全、荣誉和利益,煽动颠覆国家政权、推翻社会主义制度,煽动分裂国家、破坏国家统一,宣扬恐怖主义、极端主义,宣扬民族仇恨、民族歧视,传播暴力、淫秽色情信息,编造、传播虚假信息扰乱经济秩序和社会秩序,以及侵害他人名誉、隐私、知识产权和其他合法权益等活动。

第四十四条

任何个人和组织不得窃取或者以其他非法方式获取个人信息,不得非法出售或者非法向他人提供个人信息。

第六十四条 第二款

违反本法第四十四条规定,窃取或者以其他非法方式获取、非法出售或者非法向他人提供个人信息,尚不构成犯罪的,由公安机关没收违法所得,并处违法所得一倍以上十倍以下罚款,没有违法所得的,处一百万元以下罚款。

寄语:日后你惹出祸来,不把为师说出来就行了。

石河子大学网络与信息中心技术文档:https://nc.shzu.edu.cn/jswd/list.htm

〓网络渗透演示案例:

〓网络安全概述:

1.网络空间安全(Cyberspace Security)

●网络安全:先网络后安全 交换机、路由器的安全,防火墙,IDS,无线安全

●OS安全:Windows,Linux Win7永恒之蓝漏洞,Kali metasploit框架

●数据库安全:SQL MySQL、SQL Server、Oracle等

●Web安全:先网站后安全 SQL注入,XSS、CSRF,文件上传、文件包含等

2.CTF(Capture The Flag,夺旗赛)

在网络安全领域中指的是网络安全技术人员之间进行技术竞技的一种比赛形式。CTF起源于1996年DEFCON全球黑客大会,以代替之前黑客们通过互相发起真实攻击进行技术比拼的方式。已经成为全球范围网络安全圈流行的竞赛形式,2013年全球举办了超过五十场国际性CTF赛事。而DEFCON作为CTF赛制的发源地,DEFCON CTF也成为了全球最高技术水平和影响力的CTF竞赛,类似于CTF赛场中的“世界杯” 。

(1)Web安全:

给一个Web网站,进行渗透,利用,从而得到网站的flag。

文件包含,SQL注入,爆破,文件上传,信息搜集,命令执行等,题型也很多。

(2)crypto:

一般可分为古典密码学和现代密码学,这个是较难的,我觉得和数学关系比较大。

(3)re:

Reverse(逆向),主要考察参赛选手逆向工程相关的知识,考查形式为通过对一个二进制程序(exe、dll或者是elf等)进行逆向分析,了解程序内部的实现机制,最终目的可能是得到一个密码,或者是编写一个注册机用于计算指定用户名对应的注册码等。

(4)PWN:

基于二进制的漏洞挖掘与利用,需要汇编语言基础,也是难度比较大的。

(5)misc(杂项):

涉及的范围比较杂乱,图片隐写、流量分析、流量取证技术等,不属于其他四类的题目类型的基本也可以归为杂项一类的。Wireshark抓包。

※CTF主要内容和需开设课程:

一、Web安全方向

1.HTML+JavaScript 《Web前端技术》,XSS

2.PHP 《PHP+MySQL》正则表达式,反序列化

3.SQL注入 《数据库》(SQL语言)

4.Python 《Python》

5.Kali Linux 《网络安全》、《网络渗透》

6.Burp 《网络渗透》

二、crypto方向

sagemath 《Linux》,《密码学》

三、re方向

ida,jadx和apktool 《加密/编码算法》

四、PWN方向

PWN虚拟机(Ubuntu Linux) 《Linux》(Ubuntu),《C语言程序设计》

五、misc方向

1.编码 《计算机组成原理》,《计算机网络技术》,《C语言》

2.隐写技术

3.Kali Linux 《网络渗透》

4.Wireshark 《网络协议分析》

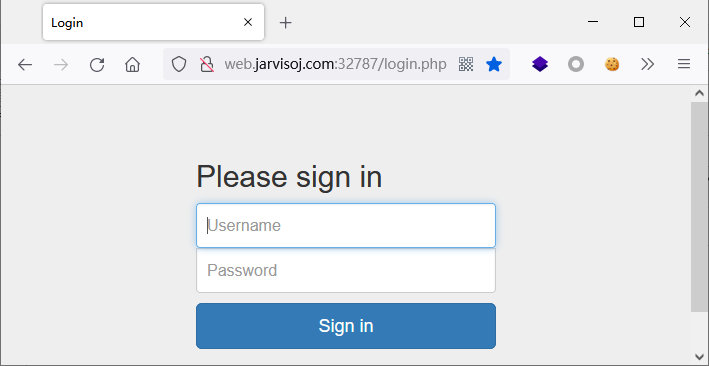

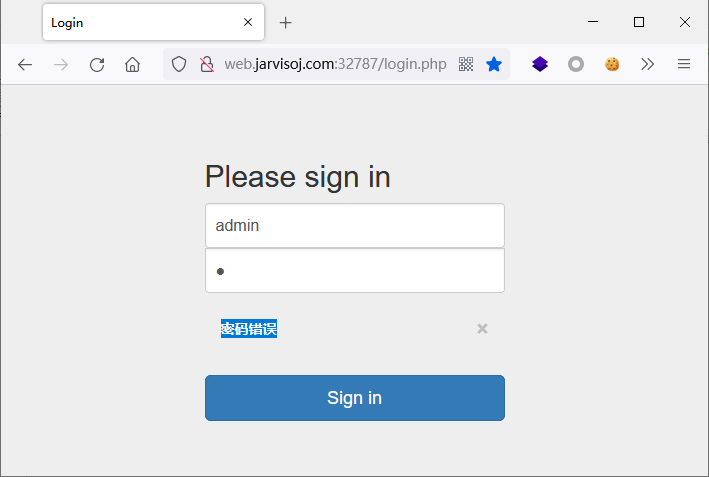

※CTF题目:http://web.jarvisoj.com:32787/login.php

破解登录密码,获取flag

Username:试1,显示“用户名错误”,猜测是admin

Password:试1

显示“密码错误”

Python编程破解密码:

POST表单提交

<form class="form-signin" action="" method="POST">

<h2 class="form-signin-heading">Please sign in</h2>

<label for="username" class="sr-only">Username</label>

<input type="text" id="username" name="username" class="form-control" placeholder="Username" required autofocus>

<label for="password" class="sr-only">Password</label>

<input type="password" id="password" name="password" class="form-control" placeholder="Password" required>

<button class="btn btn-lg btn-primary btn-block" type="submit">Sign in</button>

</form>

$username = $_REQUEST["username"]; //内存变量$username

$password = $_REQUEST["password"]; //内存变量$username

SQL语句:SELECT * FROM users WHERE username=$username AND password=$password

字符型(数字型)

SQL注入之POST(GET)布尔型盲注

3.Web安全渗透

(1)系统:Windows、Linux(CentOS,Ubuntu,Kali )

(2)数据库:MySQL

(3)Web漏洞:SQL注入、XSS漏洞、CSRF、SSRF、文件上传、任意文件下载、弱口令、逻辑漏洞等,尤其是owasp top 10漏洞

(4)搜索引擎:Google、FOFA、shodan、zoomeye等

(5)Web技术:HTML5、CSS3、JavaScript、PHP

(6)工具的使用:AWVS、appscan、nmap、burpsuite、sqlmap、xray、metasploit、浏览器代理、各种语言的小马大马、蚁剑等工具的使用

(7)网站的基础框架:TP(PHP)、DZ(Discuz)、WP(WordPress)、织梦(dedeCMS)、帝国、structs、ecshop、joomla等

(8)Linux进阶知识

(9)无线安全

4.网络协议

了解基本的网络协议【2021网络协议入门到精通-哔哩哔哩】

Wireshark抓包,网络协议分析

TCP/IP网络通信的封装和解封——

A层:HTTP头 应用层Message

T层:TCP头 或 UDP头 TCP报文段Segment

N层:IP头 IP分组包Packet或IP数据报Datagram

DL层:Ethernet-II(MAC)帧头 以太帧Frame

P层:D数据→D信号 比特Bit,电信号

●《网络与信息安全管理员》国家职业技能标准(2020年版)职业编码:4-04-04-02

单选题:

下列工具中可以对Web表单进行暴力破解的是?( )

A. Burp suite

B. Nmap

C. sqlmap

D. Appscan

SQL注入出password 的字段值为“YWRtaw44ODg=”,这是采用了哪种加密方式?( )

A. md5

B. base64

C. AES

D. DES

下列哪一种网络欺骗技术是实施交换式(基于交换机的网络环境)嗅探攻击的前提( )。

A. IP欺骗

B. DNS欺骗

C. ARP欺骗

D. 路由欺骗

其它资料: