网络2101-02班——

2022.09.15第3-4节课电脑“腾讯会议”回放:

【作业答疑】

2022.09.07作业1“未知攻,焉知防”

搭建网络安全实训环境:虚拟机CentOS7.8(192.168.112.100)

2022.09.08作业2“工欲善其事,必先利其器”

1.Burp

2.靶机:

http://192.168.112.100/login/login.php

http://192.168.112.100/loginPHP/login.php

3.代理

SwitchyOmega代理

2022.09.14作业3“拖库—爆库、爆表、爆字段、爆数据”

联合查询SQL注入

1.登录网站(loginPHP)

2.例子(sqli-labs)

3.例子(DVWA)

4.思考题1 RedTiger Hackit writeup

http://redtiger.labs.overthewire.org/level1.php

5.思考题2 sqli-labs/Less-2数字型SQL注入

http://192.168.112.100/sqli-labs/Less-2/?id=1

【网络安全实训环境答疑】

Win7快照2

1.VMware15.5.1网络配置

NAT模式

IP地址、子网划分、VLSM、CIDR

测试

2.Xshell5使用

新建连接

字体及颜色设置

Xftp

3.虚拟机CentOS7.8(192.168.112.100)

网络配置:IPADDR,NETMASK(PREFEX),GATEWAY,DNS1

网络测试:# ping baidu.com

4.Burp

Burp的安装步骤:

(1)如果你初次安装使用Burp

①安装JDK8

②用Burp1.7.37,激活

③安装JDK11

④启动Burp2022.3.7

(2)如果你已安装了JDK8和JDK11

①卸载JDK11,保留JDK8

②用Burp1.7.37,激活

③安装JDK11

④启动Burp2022.3.7

或:

①卸载JDK11,JDK8

②安装JDK8

③用Burp1.7.37,激活

④安装JDK11

⑤启动Burp2022.3.7

(3)如果你安装了JDK8,没有安装JDK11

①用Burp1.7.37,激活

②安装JDK11

③启动Burp2022.3.7

Burp的使用:

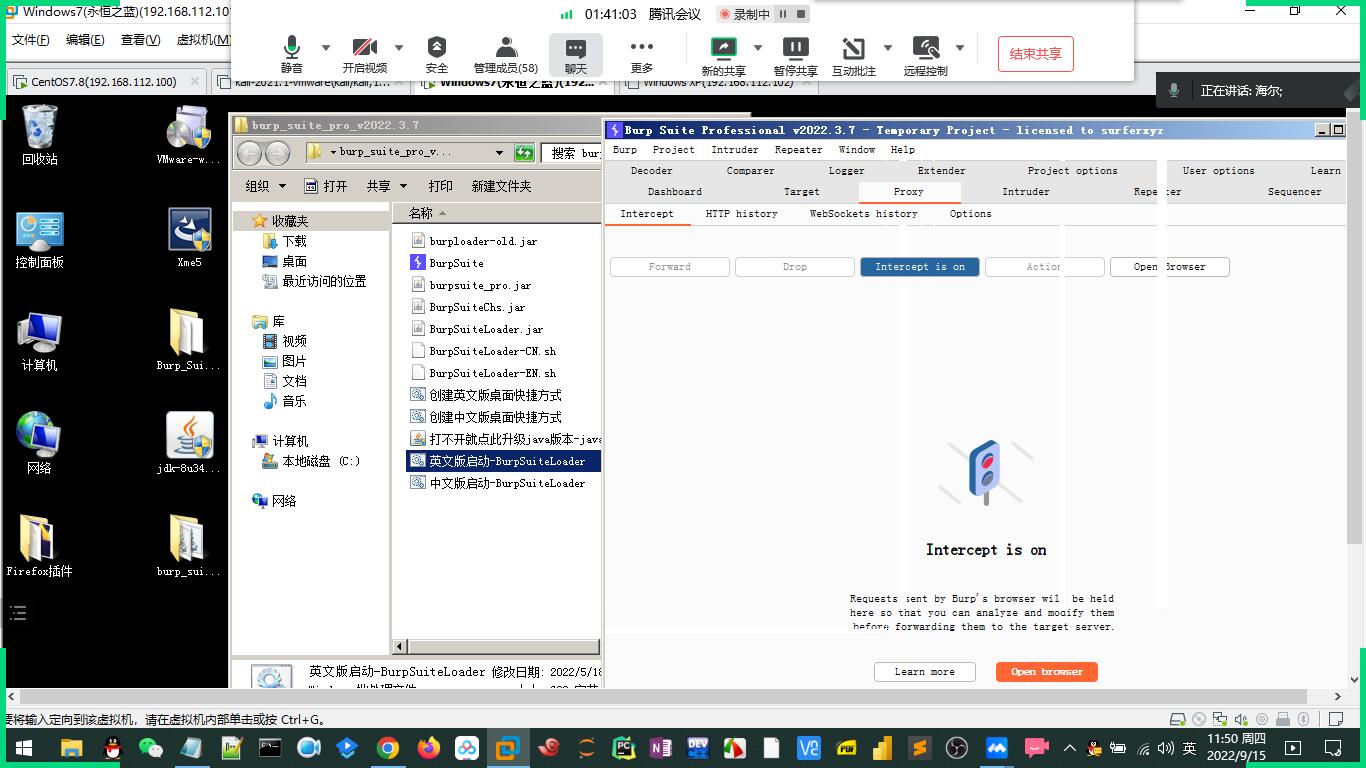

●使用Burp2022.3.7:直接双击“burp_suite_pro_v2022.3.7\英文版启动-BurpSuiteLoader.bat”

●使用Burp1.7.37:

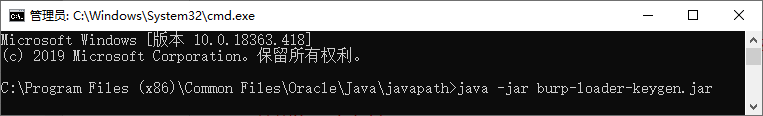

将Burp_Suite_Pro_v1.7.37_Loader_Keygen文件夹的“burp-loader-keygen.jar ”和“burpsuite_pro_v1.7.37.jar”文件复制到“C:\Program Files (x86)\Common Files\Oracle\Java\javapath”文件夹,在地址栏输入“CMD”,进入Windows命令提示符C:\Program Files (x86)\Common Files\Oracle\Java\javapath>

输入:java -jar <Tab>

进入Burp1.7.37

思考:你能设置成直接双击启动Burp1.7.37吗?

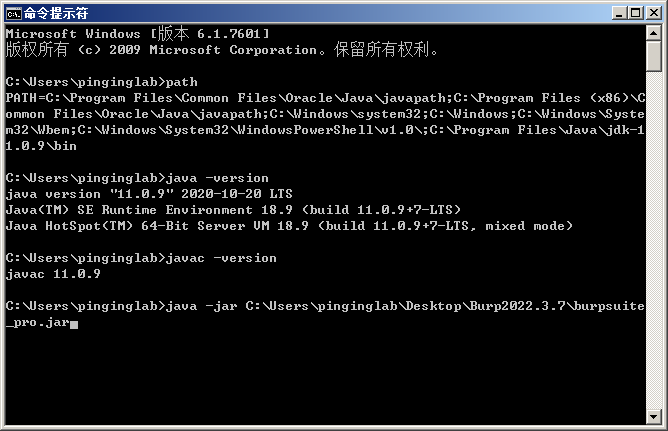

■安装JDK11

注意:要使用JDK8和Burp1.7.37激活,才能安装JDK11!

双击“burp_suite_pro_v2022.3.7\打不开就点此升级java版本-java11.exe”

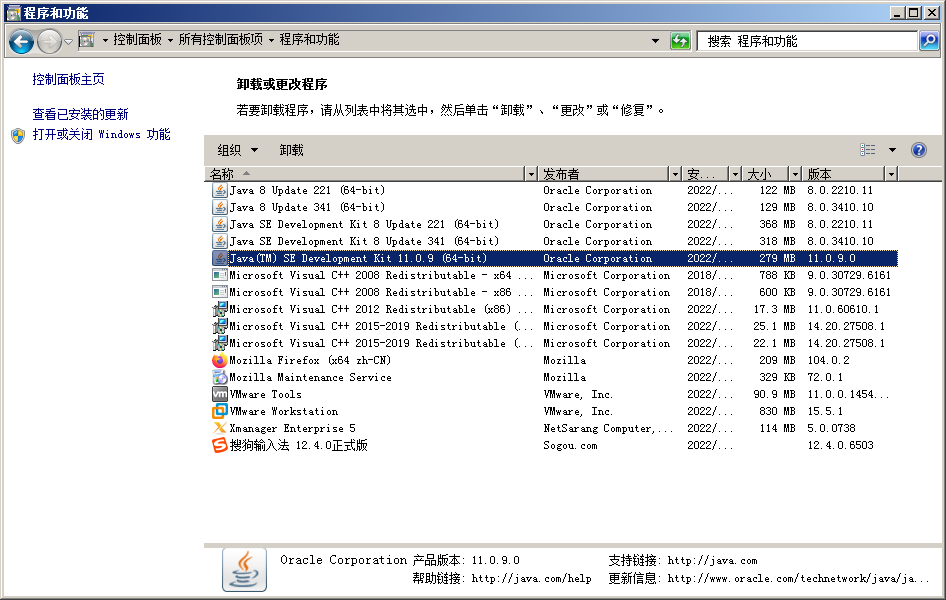

①安装目录:C:\Program Files\Java\jdk-11.0.9

②程序和功能

③环境变量:

1)系统变量:PATH=

C:\Program Files\Common Files\Oracle\Java\javapath;C:\Program Files (x86)\Common Files\Oracle\Java\javapath;%SystemRoot%\system32;%SystemRoot%;%SystemRoot%\System32\Wbem;%SYSTEMROOT%\System32\WindowsPowerShell\v1.0\

2)用户变量PATH=C:\Program Files\Java\jdk-11.0.9\bin(可以不设!)

测试:

Burp最后结果:

附件:Burp详细安装步骤

2022.09.15 12:02

=====================================

待讲

5.Python

Anaconda3的安装

Jupyter Notebook介绍

6.sqli-labs

Less-1

Less-2

联合查询SQL注入

7.Kali

切换到root用户:$ sudo su -

网络配置:

$ sudo vim /etc/network/interfaces #配置网卡

auto eth0

iface eth0 inet static

address 192.168.112.200

netmask 255.255.255.0

gateway 192.168.112.2

$ sudo vim /etc/resolv.conf #配置DNS

# Generated by NetworkManager

search localdomain

nameserver 192.168.112.2

$ sudo systemctl restart networking #重启网卡

$ ip a #显示IP

$ ping www.baidu.com #通

网络测试:# ping baidu.com

apt源:

# vim /etc/apt/sources.list

#北京邮电大学

deb http://mirrors.bfsu.edu.cn/kali kali-rolling main non-free contrib

deb-src http://mirrors.bfsu.edu.cn/kali kali-rolling main non-free contrib

# apt-get update && apt-get upgrade && apt-get clean

# apt-get install ibus ibus-pinyin #安装中文输入法Google拼音,<Ctrl>+空格切换英文输入方法

解决中文“麻将问题”(kali2019.4后):

# dpkg-reconfigure locales

zh_CN.UTF-8 UTF-8

# apt-get install xfonts-intl-chinese

# apt-get install ttf-wqy-microhei ttf-wqy-zenhei

# echo LANG="zh_CN.UTF-8" > /etc/default/locale

(1)破解Linux登录密码:

# hydra -l root -P cd.txt -t 1 -vV -e ns 192.168.112.100 ssh

# 其中cd.txt为当前家目录下的字典,Linux为CentOS7.8(192.168.112.100)

root用户的密码为:123456

(2)burpsuite:

(3)metasploit: