-

1 课程内容

-

2 随堂测验

-

3 课程资料

![]()

网络拓扑(Network Topology)结构是指用传输介质互连各种设备的物理布局。指构成网络的成员间特定的物理的即真实的、或者逻辑的即虚拟的排列方式。如果两个网络的连接结构相同我们就说它们的网络拓扑相同,尽管它们各自内部的物理接线、节点间距离可能会有不同。

![]()

①网状拓扑结构:网络的每台设备之间均有点到点的链路连接,常用于广域网。

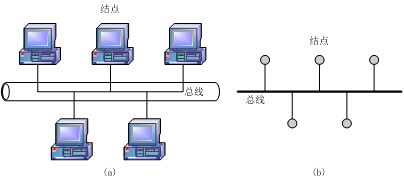

②总线型结构:各工作站和服务器均挂在一条总线上,各工作站地位平等,无中心节点控制,公用总线上的信息多以基带形式串行传递,其传递方向总是从发送信息的节点开始向两端扩散,各节点在接受信息时都进行地址检查,看是否与自己的工作站地址相符,相符则接收网上的信息。

图1:总线型结构

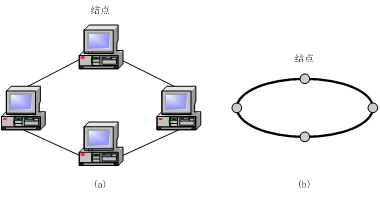

③环型结构:由网络中若干节点通过点到点的链路首尾相连形成一个闭合的环,这种结构使公共传输电缆组成环型连接,数据在环路中沿着一个方向在各个节点间传输,信息从一个节点传到另一个节点。

图2:环型拓扑结构

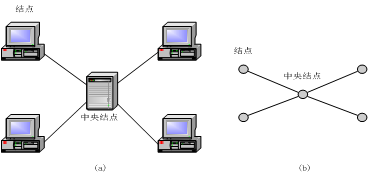

④星型结构:星型结构是指各工作站以星型方式连接成网。网络有中央节点,其他节点(工作站、服务器)都与中央节点直接相连,这种结构以中央节点为中心,因此又称为集中式网络。

图3:星型结构

⑤树型结构:网络的每台设备之间均有点到点的链路连接。

图4:树型结构

![]()

拓扑结构类型 | 优点 | 缺点 |

网状型 | 系统可靠性高、容错能力强 | 费用高、安装复杂 |

总线型 | 结构简单,可扩充性好 | 单点的结构可能会影响全网络 |

环型 | 具有天然的容错性 | 管理和维护比较复杂 |

星型 | 容易管理维护、重新配置灵活、方便故障检测与隔离 | 成本高、可靠性较低、资源共享能力较差 |

树型 | 易于扩展 | 隔离故障困难 |

![]()

星型拓扑:交换机网络

总线型拓扑:同轴电缆架构的以太网

环型拓扑:令牌环网,FDDI网

树型拓扑:层次级网络,如层次型星网

网状型拓扑:广域网

![]()

DDI采用编码方式为NRZ-I.和4B/5B(在这种编码技术中每次对4位数据进行编码,每4位数据编码成5位符号,用光的存在和不存在表示5位符号中每一位是1还是0)4B/5B 可使效率提高到80%。 FDDI使用的通信介质是光纤,这一点它比快速以太网及现在的100Mbps令牌网传输介质要贵许多,然而FDDI最常见的应用只是提供对网络服务器的快速访问,所以在目前FDDI技术并没有得到充分的认可和广泛的应用。FDDI另一种常用的通信介质是电话线。

![]()

参考文献:

1、陈兵, 王立松. 基于三层架构的网络拓扑结构发现[J]. 计算机应用, 2004, 22(6):23-25.